领先一步掌握最新安全编码技术。

网络威胁环境正持续演变,抢占先机比以往任何时候都更为重要。通过各类视频、博客及实用安全编码指南,我们助您掌握最新动态,为即将到来的挑战做好准备。

最新安全编码指南

导入mysql连接器

db = mysql.connector.connect

# 错误示例,请避免使用!此代码仅用于学习目的。

(host="localhost", user="new_user", password="password", db="sample")

cursor = db.curseer()

name = raw_input('请输入名称:')

cur.fetchall() cur.execute("SELECT * FROM sample_data. 在此处 name = '%s';" % name): print(row)

db.close()

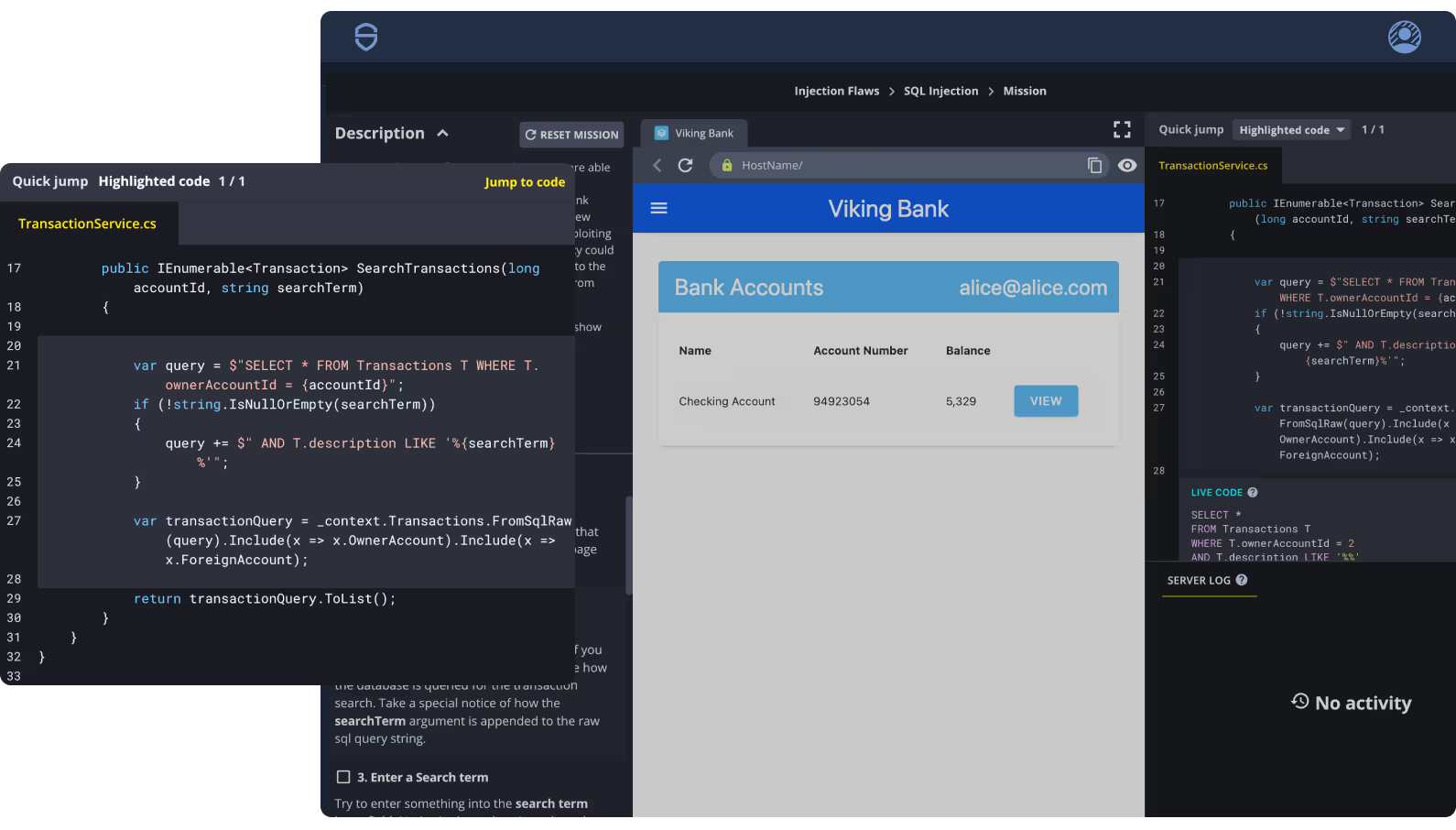

SQL注入

导入mysql连接器

db = mysql.connector.connect

# 错误示例,请避免使用!此代码仅用于学习目的。

(host="localhost", user="new_user", password="password", db="sample")

cursor = db.curseer()

name = raw_input('请输入名称:')

cur.fetchall() cur.execute("SELECT * FROM sample_data. 在此处 name = '%s';" % name): print(row)

db.close()

SQL注入(SQLi)是一种通过在SQL语句中插入恶意代码,攻击并窃取应用程序重要信息的网络安全漏洞。这是操纵数据库以提取关键信息的最常见黑客技术。

此外,许多框架都提供了一组端点,用于监控应用程序,无论是在生产环境还是测试/开发环境中。这些端点可能包括:

指标(Prometheus)

日志

环境信息

路径/URL映射

ts

url = 요청.params.url로 설정;

응답 = http.get(url) 이라고 가정해 봅시다.

렌더 = 응답.render() 라고 하자;

반환 렌더링.export();

实际安全编码任务

请查看公开教育练习库。在这个示例SCW任务中,您可以亲身体验真实应用程序模拟中的一些攻击性安全编码实践。