安全代码勇士常见问题解答

欢迎来到我们的常见问题解答页面,在这里您可以找到关于我们学习平台——Secure Code Warrior的最常见问题的答案。无论您是在寻找具体细节还是想了解更多信息,这里都是您的起点。

欢迎来到我们的常见问题解答页面,在这里您可以找到关于我们学习平台——Secure Code Warrior的最常见问题的答案。无论您是在寻找具体细节还是想了解更多信息,这里都是您的起点。

Organizations govern AI-assisted development by gaining visibility into how AI is used, applying governance policies within development workflows, and strengthening developer capability.

Secure Code Warrior supports this through Trust Agent AI, which provides visibility into AI usage across development workflows, correlates risk at the commit level, and enforces security policies. Combined with hands-on learning, this helps organizations reduce risk before vulnerabilities reach production.

Secure Code Warrior provides learning across modern AI technologies and frameworks, including:

This ensures developers are prepared to secure real-world AI systems and workflows.

Secure Code Warrior builds developer capability through hands-on learning across AI Challenges, Missions, Coding Labs, and Quests.

Developers practice securing AI-generated code in real-world scenarios, helping reduce vulnerabilities at the source and support AI Software Governance.

Secure Code Warrior delivers interactive, AI security training that focuses on how developers interact with AI systems, not just how they write code.

It teaches developers how to validate AI outputs, recognize insecure patterns introduced by LLMs, and apply secure coding practices across AI-assisted workflows.

Traditional training focuses on known vulnerabilities, while AI security training prepares developers for emerging, dynamic risks.

AI-generated code can introduce vulnerabilities such as prompt injection, excessive agency, sensitive data exposure, and insecure output handling.

These risks often appear in otherwise functional code, making them difficult to detect without developer awareness and training.

Developers learn to secure AI-generated code through hands-on AI security training in simulated AI workflows.

Secure Code Warrior provides Quests, AI Challenges, Coding Labs, and Missions that teach developers how to identify insecure patterns, validate outputs, and prevent vulnerabilities before code reaches production.

Trust Agent:人工智能将人工智能的使用与漏洞基准及开发人员技能数据相关联,在提交时强制实施治理控制,并触发有针对性的自适应学习,以减少随时间推移反复出现的人工智能引入漏洞。

MCP 可见性能够深入了解开发工作流程中安装并积极使用的模型协商协议(MCP)提供商和工具。这为人工智能工具供应链治理建立了基准清单,从而降低了影子人工智能风险。

没有。Trust Agent:AI 捕获可观察到的 AI 使用信号并提交元数据,无需存储源代码或提示,从而保护开发者隐私,同时启用企业治理。

信任代理:人工智能专为需要对人工智能辅助软件开发进行可衡量、可强制控制的首席信息安全官、人工智能治理领导者、应用安全团队及工程组织而设计。

人工智能软件治理是指查看、衡量和控制人工智能工具如何影响软件开发的能力。它包括人工智能使用情况可见性、提交级风险分析、模型可追溯性以及整个软件开发生命周期(SDLC)中可执行的安全策略。

信任代理:AI 是 AI 辅助软件开发的委员会级治理层。它使人工智能工具和模型的使用情况可见,将人工智能辅助提交与软件风险相关联,并在代码投入生产之前强制执行安全策略。

传统的应用安全工具会在代码编写完成后检测漏洞。Trust Agent:AI通过关联人工智能使用情况、开发人员能力及风险信号来管理AI辅助开发,从而防止在软件开发生命周期早期出现漏洞。

Trust Agent:AI 捕获可观察到的人工智能使用信号,将其链接至开发人员和存储库,将提交内容与漏洞基准及开发者信任分数®指标关联起来,并根据风险阈值应用治理控制或自适应补救措施。

提交级风险评分基于漏洞基准、开发人员安全编码熟练程度和模型使用信号,评估受AI工具影响的个人提交内容,以便在代码向下游移动之前识别安全风险升高。

是的。信任代理:通过人工智能可查看支持的人工智能编码助手、LLM API、CLI 代理以及与 MCP 连接的工具。它将模型影响力链接至提交和仓库,而无需存储源代码或提示。

AI代码扫描会在输出写入后对其进行分析。人工智能软件治理控制人工智能模型的使用,在承诺时执行政策,关联风险信号,并对整个AI软件供应链进行持续监督。

保护人工智能生成的代码需要深入了解 AI 工具的使用情况、提交级别的风险分析以及对开发工作流程的监管监督。Secure Code Warrior AI 可观察性、漏洞关联和开发人员能力见解。

要防止人工智能引入的漏洞,需要了解人工智能的使用情况、根据安全编码标准进行验证、可执行的模型策略以及在人工和人工智能辅助工作流程中可衡量的开发人员能力。

Secure Code Warrior与大学合作开展独立研究,旨在评估领先的大型语言模型(LLM)在现实世界漏洞模式下的表现。组织可强制使用经批准的模型,并依据研究支持的安全性能限制高风险的LLM。

影子人工智能是指未经批准的人工智能工具或在无监督情况下使用的模型。该平台通过提交级模型可追溯性、存储库监控和可强制执行的策略控制来检测影子 AI 的使用。

是的。Secure Code Warrior 哪些 LLM 和 MCP 连接的代理生成了特定的提交——在存储库中维护可验证的 AI SBOM。

专业服务是首席信息安全官、人工智能治理负责人、应用安全团队和工程组织的理想之选,他们希望加速项目部署、减轻运营负担,并更快实现可衡量的风险降低。

Secure Code Warrior 、Trust Score® 基准测试、引入的漏洞指标和补救数据,以证明随着时间的推移,软件风险的可衡量降低和开发人员能力的提升。

是的。专业服务将评估您当前计划的成熟度,找出差距,并制定路线图以加强采用率、改善报告,并使安全编码工作与企业人工智能治理目标保持一致。

客户成功案例包含在您的许可证中,重点在于计划指导、状态审查和采用情况跟踪。战略服务属于优质服务范畴,可提供更深入的应用安全专业知识、文化转型支持以及量身定制的治理计划设计。

Secure Code Warrior专家通过将学习、政策执行、开发人员能力指标和执行报告整合到一个降低人工智能引入风险的统一计划中,帮助组织实施人工智能软件治理。

专业服务通过提供结构化入职流程、风险一致的项目设计、变更管理专业知识及持续优化,加速价值实现周期。这确保了更快的采用率、更强的参与度以及更早显著减少引入的漏洞。

是的。Secure Code Warrior 托管服务,我们的专家负责项目管理、报告、优化和治理执行。这减少了应用安全团队和工程团队的内部提升,同时加速了可衡量的成果。

Secure Code Warrior 、战略计划设计、实施支持和完全托管的服务,以加速安全编码和人工智能软件治理的采用。服务涵盖入职指导、成熟度规划、执行报告及运营计划管理。

是的。安全代码勇士提供SCW信任分数®指标、技能评估、基准测试和企业报告,以展示引入漏洞的可衡量改进与减少。

是的。内容与OWASP十大漏洞、NIST、PCI DSS、CRA和NIS2保持一致,支持合规计划和现实世界安全改进。

Secure Code Warrior 、实践操作的安全编码培训,而非基于视频的被动或仅限于认知层面的应用程序安全培训。开发人员在实时编码环境中进行练习,获得即时反馈,并培养可衡量的安全编码技能,从而在引入的漏洞投入生产环境之前将其消除。

该平台融合了以人工智能为核心的安全模块、基于实际风险信号的自适应学习机制,以及通过Trust Score®进行的客观技能基准测试。Secure Code Warrior 涵盖Java、Python、C#、JavaScript等75余种编程语言的安全编码培训,使其成为市场上最全面的企业安全编码培训平台之一。

此外,Secure Code Warrior还提供专门的人工智能安全培训,教会开发人员如何验证人工智能生成的代码、检测不安全的LLM模式、防止即时注入以及保护代理工作流程,从而确保团队能够在现代人工智能辅助开发环境中安全地进行构建。

安全编码培训通过改善实际开发人员的操作行为来减少引入的安全漏洞。在真实工作流程中的实践演练教会开发人员在安全漏洞投入生产环境之前识别、预防和修复这些漏洞。

Secure Code Warrior通过真实漏洞和修复数据记录了20多个独立客户的证据。报告结果包括:

结果基于来自客户环境的编程前和编程后的漏洞指标。

企业安全编码培训平台是一个以开发人员为中心的实践操作系统,它教会工程师如何在软件漏洞投入生产之前预防、识别和修复这些漏洞。该平台包含结构化学习计划、交互式编码实验室以及可量化的技能基准测试。

传统的应用安全工具会在代码编写完成后检测漏洞。Trust Agent 在提交时强制执行 AI 使用和安全编码政策,在漏洞进入生产环境之前将其防范。

Trust Agent 支持现代人工智能辅助开发环境,包括 AI 编码助手、基于代理的 IDE 以及 CLI 驱动的工作流程。

支持的环境包括 GitHub Copilot(包括代理模式)、Claude Code、Cursor、Cline、Roo Code、Gemini CLI、Windsurf 以及其他支持人工智能的开发平台等工具。

在API层,Trust Agent支持主要的大型语言模型(LLM)提供商,包括OpenAI、Anthropic、谷歌Vertex AI、Amazon Bedrock、Gemini API、OpenRouter及其他企业人工智能模型终端节点。

模型可追溯性与提交级风险可见性在支持的环境中始终如一地应用。

随着新的编码环境和模型提供商的出现,Trust Agent 旨在与 AI 开发生态系统共同发展。

承诺时的有效治理需要:

Trust Agent 将这些整合到一个统一的执法层中。

提交级别的风险评分依据定义的策略阈值、漏洞基准及人工智能模型,通过信号对个人提交(包括人工智能辅助提交)进行评估,以在合并前揭示高风险。

Trust Agent 是 AI 软件治理平台中的执法引擎。它运用提交级别的可见性、风险关联和策略控制来防止在代码投入生产之前引入漏洞。

Secure Code Warrior 、AI 模型可追溯性及治理报告,这些报告可量化地减少引入的漏洞,改善开发人员信任分数®指标,并提升团队间的政策合规性。

该平台还能为特定代码生成者或内容保持审计就绪的可追溯性,涵盖开发人员、人工智能编码助手、大型语言模型及自主代理。这为领导层、监管机构和审计师建立了可验证的人工智能软件供应链问责机制。

保护人工智能生成的代码需要深入了解 AI 工具的使用情况、提交级别的风险分析以及对开发工作流程的监管监督。Secure Code Warrior AI 可观察性、漏洞关联和开发人员能力见解。

DevSecOps 将安全测试集成到 CI/CD 管道中以检测漏洞。通过让人工智能的使用情况可见、将人工智能辅助提交与开发人员技能关联起来、在提交时强制执行 AI 模型策略以及改善安全编码行为,人工智能开发治理更进一步。DevSecOps 可以检测风险;人工智能治理可以防止风险。

随着组织从随意使用人工智能聊天机器人的开发人员转向能够自动生成和修改代码的人工智能代理,风险面急剧扩大。这些工具可能以机器速度引入漏洞、不安全模式和合规性风险。

人工智能软件治理使组织能够安全地采用人工智能,让人工智能的使用情况可见,强制实施政策控制,并在代码投入生产之前防止人工智能引入的风险。

人工智能软件治理是指查看、测量、控制和强制执行软件开发中如何使用人工智能的能力。它包括对AI编程助手和大型语言模型的可见性、委员会级风险分析、政策执行以及防止AI生成的风险代码投入生产。

我们的平台提供了广泛的挑战和任务目录,涵盖了各种漏洞类型,确保为您的开发团队提供全面的培训。我们解决关键的安全问题,包括OWASP十大漏洞以及其他行业认可的威胁类别。要详细了解我们涵盖的特定漏洞以及它们如何与贵组织的安全需求保持一致,您可以在这里浏览更多细节。

通过灵活的年度或多年期订阅,您可获得Secure Code Warrior 访问权限,并能根据组织需求选择最合适的期限。我们的基于用户数量的定价模型将根据您的应用安全计划规模和复杂性进行调整,确保随着团队发展,平台持续满足不断增长的需求。无论您是小型团队还是大型企业,我们的订阅模式都旨在提供全面访问权限,助您获取符合战略目标的安全编码资源。

没有。我们既有几乎没有安全编码经验的新开发人员,也有在平台上经验丰富的资深开发人员。对于新开发者,我们内置了学习和知识传授机制,以帮助他们培养基础技能和对主要漏洞的理解。随着技能的提升,他们逐渐意识到自己面临着游戏化参与度的挑战,如同资深开发人员那样,不断改进并成为安全编码勇士的内容挑战也日益严峻。

当前的软件安全工具和流程侧重于从右向左移动,即在软件开发生命周期(SDLC)中所谓的“向左移动”(一种支持检测和反应的方法):先检测编写代码中的漏洞,再反应修复它们。

Secure Code Warrior采用了不同的方法,即"从左开始",并创建了安全软件开发生命周期(SSDLC)。这种关注使开发人员成为其组织中的第一道防线,并首先防止漏洞。

我们在平台中内置了完全集成的支持系统,可通过该系统与寻求帮助的个人开发者进行沟通。我们还能通过平台接收任何用户对平台的反馈以及平台中的个人挑战。

此外,我们会根据需要向培训管理员提供电子邮件支持。为了获得更多指导性学习,开发人员可以利用我们的 演练功能 功能,该功能提供分步说明,帮助他们自信地完成任务和编程实验室。

是的,在我们的培训和评估平台上生成的所有数据均可由培训管理员随时完全下载。这样可以确保您的组织能够持续访问宝贵的见解和绩效指标,这些数据可用于内部报告、合规性或进一步分析。

我们的平台旨在与您现有的学习管理系统(LMS)无缝集成,使您能够简化安全编程教育并跟踪其他培训计划的进度。这种灵活性使您能够根据组织的特定需求量身定制学习体验,并Secure Code Warrior 培训计划中。

我们的学习平台提供强大的分析功能,可跟踪和衡量开发人员在整个安全编码过程中的进度。根据您的账户配置,管理员、团队经理和开发人员可以监控各种指标,包括完成的挑战、花在培训上的时间、优势和劣势以及准确性和信心分数。此外,Secure Code Warrior还提供SCW信任分数,为您的安全编码学习提供业界首创的基准测试。这些洞察使您的团队能够确定需要改进的领域,优化培训工作,并证明您的应用安全计划在一段时间内的有效性。

我们通过最大限度地减少任何客户或个人身份信息(PII)的存储来优先考虑客户数据的安全性和隐私。客户数据安全地存储在我们的生产系统中,并且仅在必要时保留——要么直到您选择将其删除,要么您的许可证到期并要求删除。我们遵循严格的协议,确保您的数据始终受到保护。欲了解更多详细信息, 请点击此处阅读 查阅完整的数据保护政策。

是的,我们为拥有100名或更多用户的组织提供分层定价。我们的定价结构旨在满足更大团队的需求,随着团队规模的增加提供更大的价值。有关我们的商业和企业套餐的详细信息——这些计划适合50到100多名开发人员的团队——请访问我们的 定价和套餐 页面。您将了解如何根据不同规模企业的独特需求定制每项方案,确保您的组织能高效利用我们的安全编码平台,同时受益于可扩展且经济高效的定价。无论您寻求持续学习渠道、深度数据分析,还是专属客户成功经理,我们都有合适的方案支持团队的成长与安全需求。

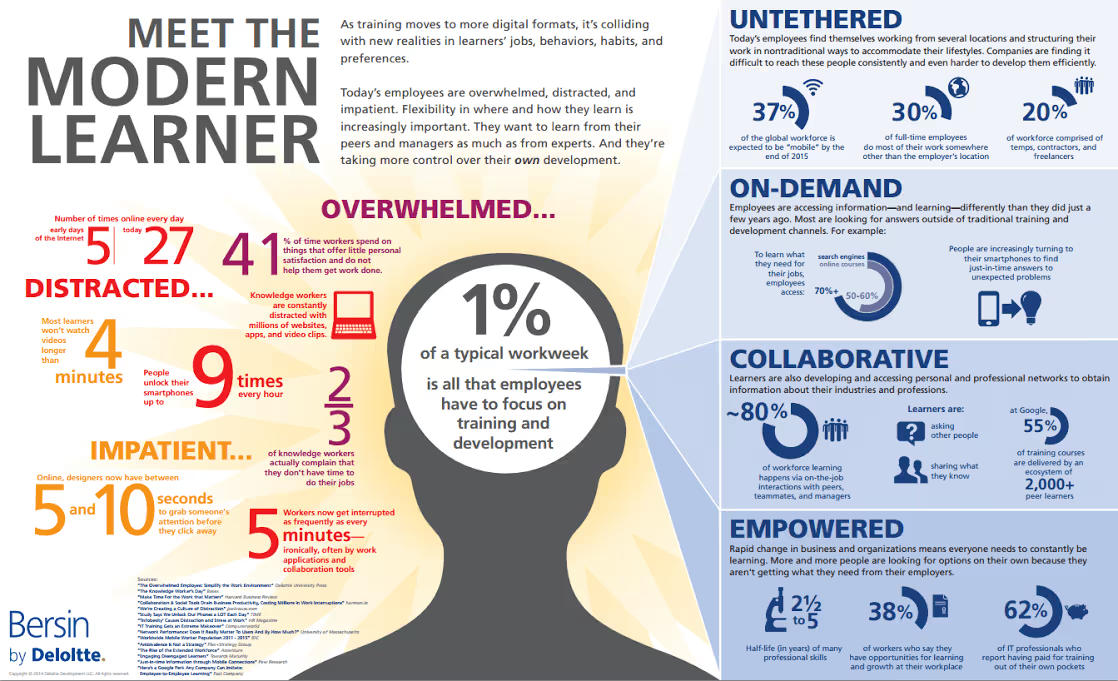

是的,培训是自定进度的。根据德勤的《认识现代学习者》报告,通常员工每周工作时间的1%即可专注于培训和发展。我们的平台旨在确保这段可用时间得到实际运用且富有成效,但其设计目标同样允许开发人员在工作时间之外使用它。按需学习以"随时可用"的形式呈现,对当今学习者至关重要。